Quick Start BlackHole

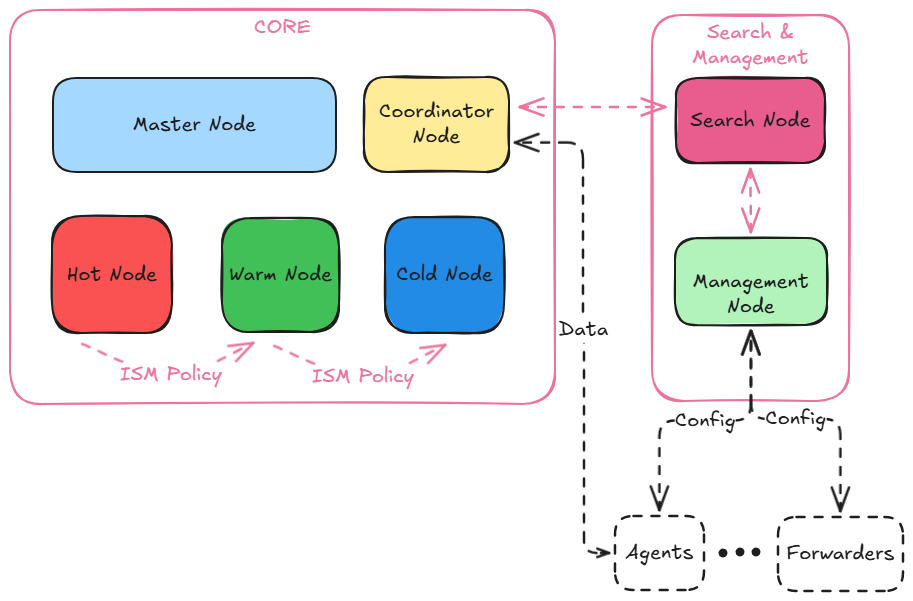

Tài liệu hướng dẫn triển khai BlackHole bao gồm đầy đủ các thành phần: Core, Search, Device Management.

Tài liệu hướng dẫn cho bản cài Tarball.

1. Yêu cầu tối thiểu

Yêu cầu mỗi VM tối thiểu 2GB RAM, 50 GB Disk.| Node | Chức năng |

|---|---|

| Master Node | Quản lý hoạt động tổng thể của một cụm và theo dõi trạng thái của cụm. Điều này bao gồm việc tạo và xóa các index, theo dõi các node tham gia và rời khỏi cụm, kiểm tra tình trạng hoạt động của từng nút trong cụm (bằng cách thực hiện các yêu cầu ping) và phân bổ các phân vùng cho các node. |

| Coordinator Node | Chuyển tiếp yêu cầu của Client đến các phân vùng trên các data node, thu thập và tổng hợp kết quả thành một kết quả cuối cùng, sau đó gửi kết quả này trở lại cho Client. |

| Hot Node (Data Node) | Lưu trữ và tìm kiếm dữ liệu. Thực hiện tất cả các thao tác liên quan đến dữ liệu (lập index, tìm kiếm, tích hợp) trên các local shard. Đây là các node làm việc của cụm và cần nhiều không gian đĩa hơn so với bất kỳ loại nút nào khác. |

| Warm Node (Data Node) | Lưu trữ và tìm kiếm dữ liệu. Thực hiện tất cả các thao tác liên quan đến dữ liệu (lập index, tìm kiếm, tích hợp) trên các local shard. Đây là các node làm việc của cụm và cần nhiều không gian đĩa hơn so với bất kỳ loại nút nào khác. |

| Cold Node (Data Node) | Lưu trữ và tìm kiếm dữ liệu. Thực hiện tất cả các thao tác liên quan đến dữ liệu (lập index, tìm kiếm, tích hợp) trên các local shard. Đây là các node làm việc của cụm và cần nhiều không gian đĩa hơn so với bất kỳ loại nút nào khác. |

| Search Node | Thực hiện việc tìm kiếm, phân tích, tương quan dữ liệu. Được sử dụng để giám sát, tạo luật và dashboard trực quan |

| Management Node | Quản lý license và các cấu hình của agent hoặc forwarder. Nếu license hết hạn hoặc không tồn tại sẽ không thực hiện được việc ghi dữ liệu vào data node. |

| Port | Thành phần |

|---|---|

| 9200 | BlackHole REST API |

| 9300 | Giao tiếp giữa các node (internal), cross cluster search |

| 9600 | Performance Analyzer |

| 5601 | Dashboard UI |

| 3000 | Device Management |

2. Cài đặt BlackHole Core (Ubuntu 24.04)

Giả định IP các node như bảng| Node | IP |

|---|---|

| Master Node | 172.16.0.1 |

| Coordinator Node | 172.16.0.2 |

| Hot Node | 172.16.0.3 |

| Warm Node | 172.16.0.4 |

| Cold Node | 172.16.0.5 |

| Search Node | 172.16.0.6 |

| Management Node | 172.16.0.7 |

Bước 1: Tải và giải nén BlackHole Core

- Sử dụng câu lệnh sau để tải xuống file cài đặt:

- Giải nén:

Bước 2: Cấu hình thiết lập hệ thống

Trên tất cả các VM thực hiện:- Tắt swap để cải thiện hiệu suất:

- Tăng số lượng memory maps cho BlackHole:

- Cấu hình JVM heap (nên set RAM bằng 1/2 RAM của VM):

Bước 3: Gen Cert cho từng node

- Script sau sẽ sinh cert cho 5 node (thực hiện trên 1 node duy nhất)

- Script sẽ sinh ra các certs như bên dưới:

- Di chuyển các certs vào đúng thư mục trong đường dẫn

- Phân lại quyền để đảm bảo bảo mật

Bước 4: Cài đặt BlackHole

-

Khởi tạo các biến môi trường

Cài đặt biến môi trường trỏ tới JDK

Đặt mật khẩu admin khởi tạo

-

Trên từng node, cấu hình file

blackhole.ymlnhư sau Master Node:Coordinator Node:Hot Node:Warm Node:Cold Node: -

Trên từng node, khởi chạy cụm

-

Trên một node kiểm tra trạng thái

Bước 4 (Optional): Cài đặt BlackHole dưới dạng Service

- Tạo user blackhole

- Thêm user hiện tại vào group blackhole

- Gán quyền sở hữu thư mục cho user

- Tạo file systemd service trên tất cả các node

- Khởi chạy BlackHole

- Kiểm tra trạng thái

- Kiểm tra log

3. Cài đặt BlackHole Search & Management

Bước 1: Tải và giải nén BlackHole Search

Sử dụng câu lệnh sau để tải xuống file cài đặt:Bước 2: Cài đặt BlackHole Search

- Cấu hình file

blackhole_dashboard.ymlnhư sau:

- Khởi chạy BlackHole Search (giả định BlackHole Core chạy trên cùng VM với BlackHole Search)

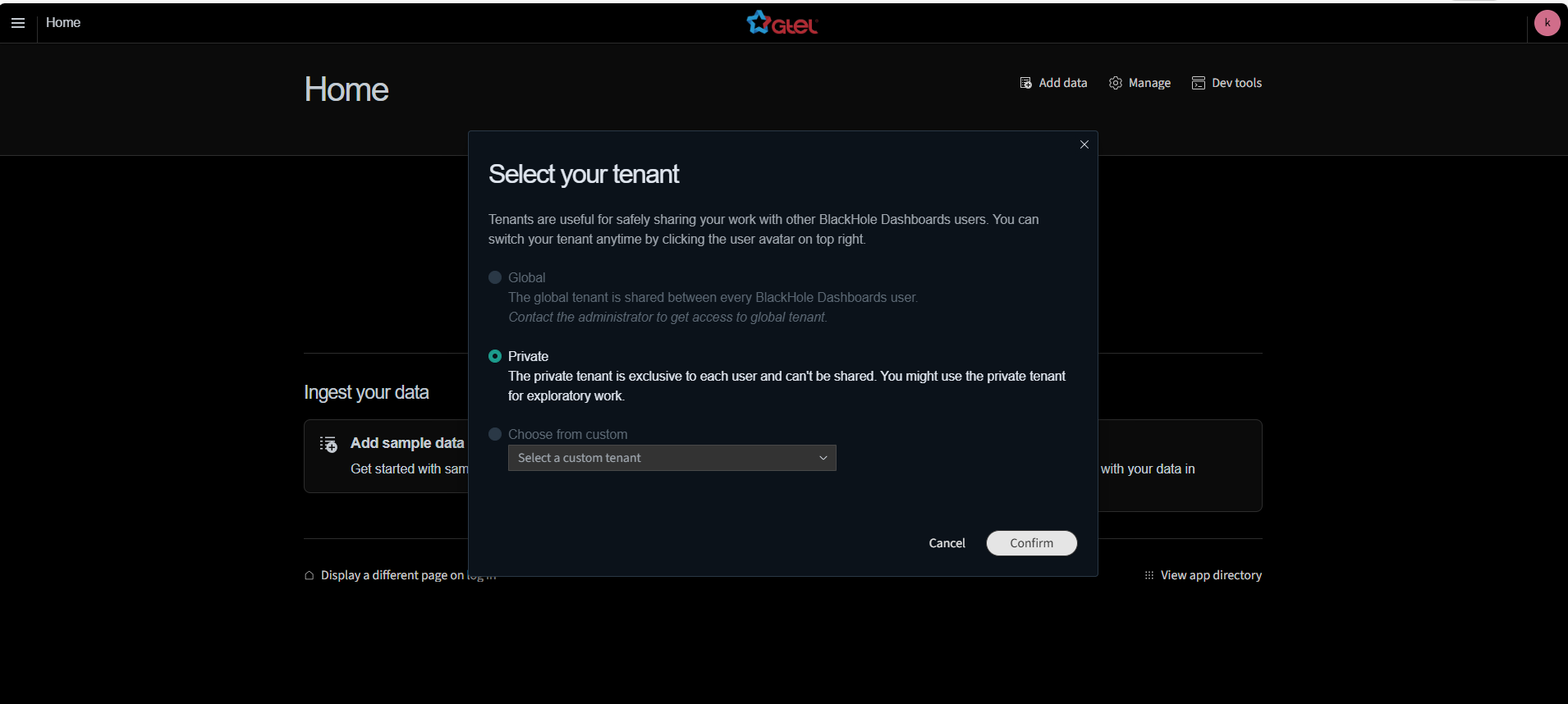

- Truy cập vào http://172.16.0.6:5601 với credentials

kibanaserver:kibanaserver##

Bước 3: Cài đặt BlackHole Management

- Cấu hình file docker-compose.yml như sau

- Khởi động Device Management

- Kiểm tra trạng thái

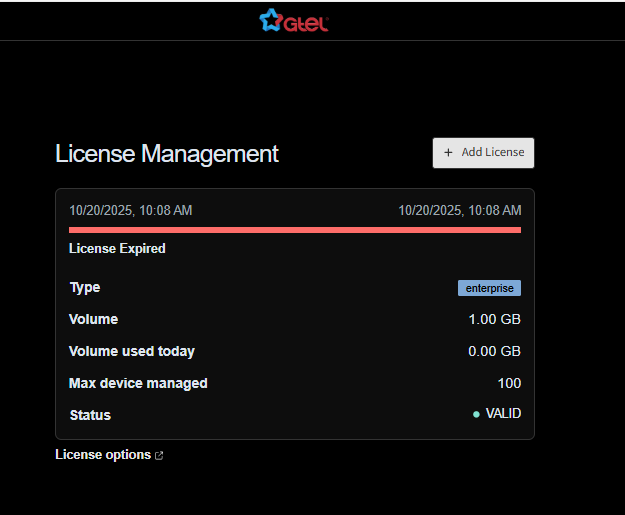

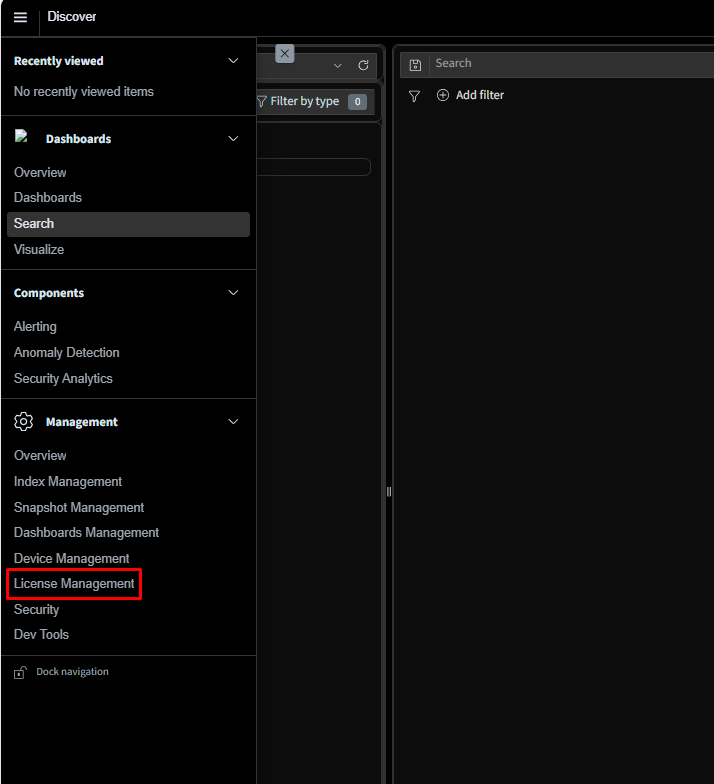

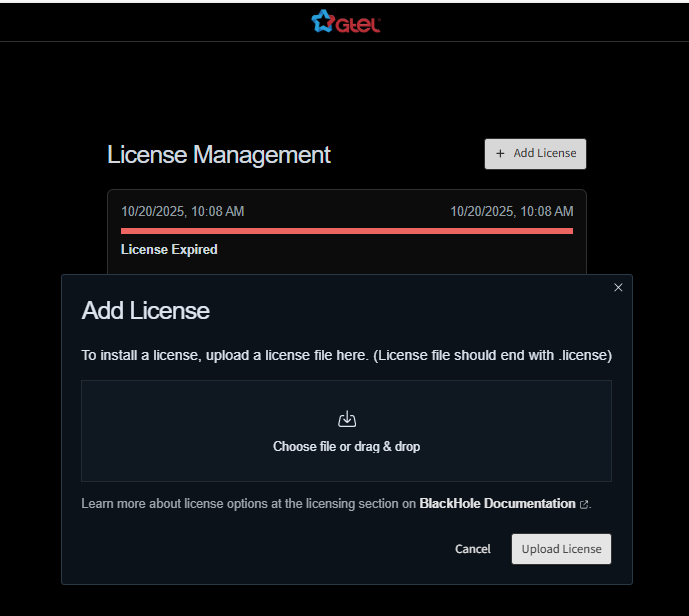

Bước 4: Upload License

Truy cập vào phần License Management trong BlackHole Search Click vào Add License để thực hiện add

Click vào Add License để thực hiện add

Upload license thành công

Upload license thành công